Siber tehdit otomotiv sektörü için gelişen teknolojinin yan etkisi olarak karşılanıyor. Çünkü bağlı herhangi bir cihaz siber tehditlere maruz kalabilir. Ayrıca telefonlar, dizüstü bilgisayarlar, bağlı nesneler (“Nesnelerin İnterneti”) ve hatta kurumsal veritabanları özellikle savunmasız kaynaklar olarak kabul ediliyor.

Siber Tehdit Olacak Diye Vazgeçilebilir mi?

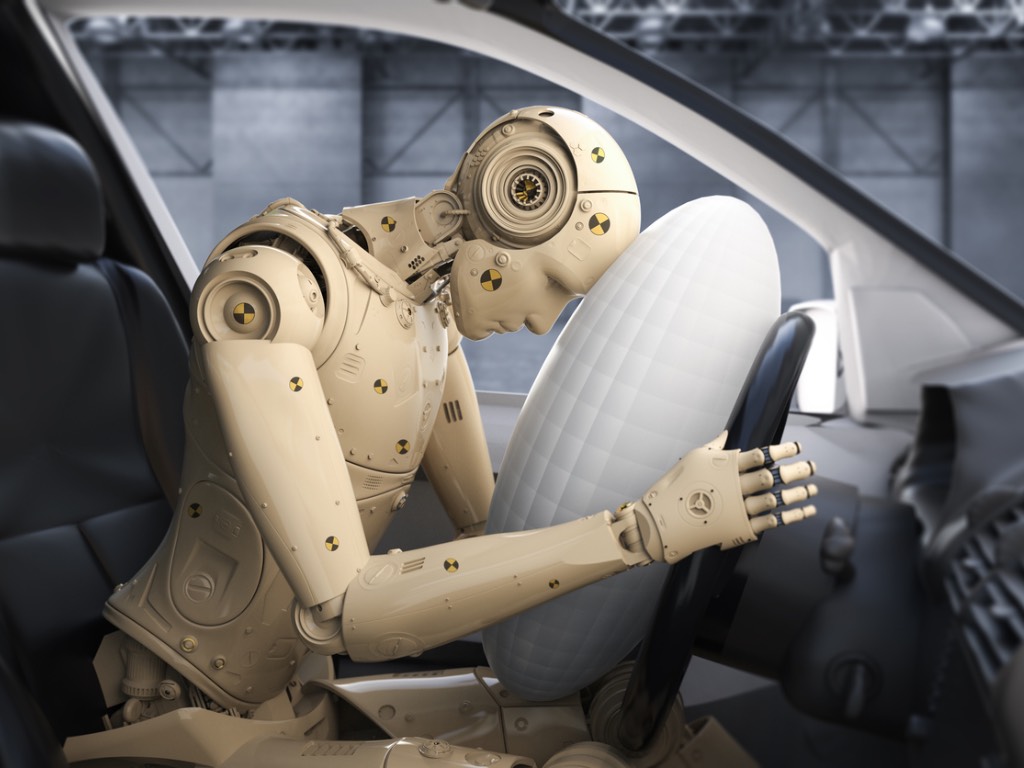

Ulaşım sistemimizin (arabalar, kamyonlar, trafik ışıkları ve trenler) artık siber tehdit için açık olduğu bir dünyaya giriyoruz. Ancak, alarma geçmeden önce, bunun da olumlu bir etkisi olduğunu kabul etmeliyiz: örneğin, bağlı ve otonom arabalar hayat kurtarabilir, maliyetleri düşürebilir ve aynı zamanda enerji tüketimini optimize edebilir.

Siber Tehdit Keyfimizden Alıkoyamaz

Otomotiv dünyası için gelişmeler, seyahatlerimizden keyif almamızı ve seyahatlerimizi daha güvenli hale getirmemizi sağlayacak. Hiç kuşkunuz olmasın, açıkçası bu teknolojinin, hepimiz için bir standart değilse bir realite olmasını istiyoruz.

Ancak, getirebilecekleri tüm faydalar için, otomotiv endüstrisine uygulanan teknoloji ve bağlantıdaki gelişmeler telefonlarımız ve bilgisayarlarımızla aynı riskleri taşıyor. Üstelik bu, üreticilerin karşılaştığı en büyük sorunlardan biridir. Özel hayatın ihlali, güvenlik ihlalleri ve hatta veri hırsızlığı gibi tehditler ulaşım sektörünün temel endişeleridir. Öyleyse, bir endüstri olarak bu tehditle başa çıkmak için kolektif kaynaklarımızı en iyi nasıl kullanabiliriz? Motherboard’a göre, kendisine L&M diyen bir “GreyHat” hacker, yakın zamanda iTrack ve ProTrack GPS izleme uygulamalarının kullanıcılarına ait binlerce hesaba erişimin kilidini açtı. Bu manevra sayesinde bilgisayar korsanı, Güney Afrika, Fas, Hindistan ve Filipinler gibi ülkelerde on binlerce aracın konumunu izleyebildi ve hatta çalışan bazı motorları kapatma olanağına sahip oldu.

L&M Bunu Nasıl Yaptı?

Tüm iTrack ve ProTrack müşterilerine kayıt sırasında varsayılan bir parola atandı (“123456”). L&M, her uygulamanın programlama arabirimi (API) aracılığıyla çok sayıda ortak kullanıcı adını test etmesine izin veren “kaba kuvvet” yöntemini kullanabildi. L&M, birden çok kullanıcı adını ve varsayılan parolayı otomatik olarak doldurmasına izin veren bir komut dosyasını kodlayarak, otomatik olarak binlerce hesapta oturum açıp hassas verileri çıkarabildi. Bu verilerden bazıları, kullanılan GPS cihazlarının adı ve modelini, seri numaralarını, kullanıcı adlarını ve gerçek kişilere ilişkin verileri (ad ve soyadları, telefon numaraları, e-posta adresleri ve posta adresleri) içermektedir. “GrayHat” olarak bilinen bilgisayar korsanlarının sık sık yaptığı gibi, L&M, müşterilerini daha iyi koruyabilmeleri için güvenlik riskini bu şirketlerin dikkatine sunmak istediğini söyledi.

Bu gerçekten büyük yatırım gerektirecek firmalara